Вредоносная программа Android/Lockerpin блокирует любой смартфон, об этом сообщает онлайн-издание ESET Wekivesecurity, которое недавно опубликовало анализ новой программы-вымогателя, которая распространяется на территории Соединённых Штатов.

Вредоносная программа Android/Lockerpin блокирует любой смартфон, об этом сообщает онлайн-издание ESET Wekivesecurity, которое недавно опубликовало анализ новой программы-вымогателя, которая распространяется на территории Соединённых Штатов.

Новая программа, которую ESET назвали Android/Lockerpin, относится к тому же семейству, что и предшествующие вымогатели, блокировавшие экран устройства Android. В более ранних версиях экран блокировался зацикленным кодом, выводившим на экран окно вымогателя, блокируя таким образом доступ к устройству.

Примеры таких программ — Android Defender, который маскировался под антивирусное приложение и Simplocker, которая шла дальше и шифровала пользовательские файлы. Обе можно было легко обойти с помощью ADB (Android Debug Bridge) и отключения прав администратора, что позволяло деинсталлировать приложения в безопасном режиме.

Android/Lockerpin однако, выходит на новый уровень и, получив права администратора, устанавливает на телефон новый PIN. Он может это сделать после того, как пользователь скачает и установит вредоносное ПО, которое, по отчётам ESET, маскируется под приложение, известное как PornDroid. Это приложение известно тем, что используется для просмотра видео для взрослых. Приложение недоступно в магазине Google Play, но может проникнуть на мобильные устройства через базы приложений третьих сторон.

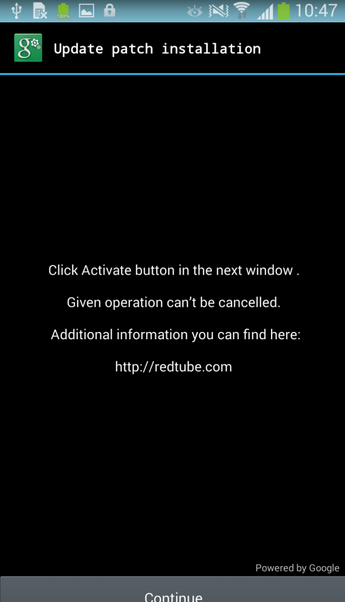

Будучи установленным, вымогатель попросит пользователя обновить и пропатчить приложение, чтобы начать с ним работу. Между тем, в скрытном режиме оно уже получило права администратора и вскоре заблокирует устройство.

«После нажатия на кнопку, устройство обречено: троян скрытно получает права администратора и теперь может заблокировать устройство, хуже того, оно устанавливает новый PIN для экрана разблокировки», — отмечает Лукаш Стефанко, исследователь вредоносного ПО ESET.

После этого вымогатель выдаст фальшивое уведомление от ФБР, сообщающее, что устройство пользователя было заблокировано за хранение подозрительных файлов и использование запрещённых порнографических порталов. Оно также утверждает, что владелец устройства считается преступником, чьё местоположение и фото были добавлены в базу данных ФБР. Поддельное уведомление также сопровождается угрозами, что если пользователь попытается отсоединиться, разблокировать или избавиться от устройства, тогда штраф в 500 долларов, который ему требуется заплатить за свои действия, будет утроен.

После демонстрации уведомления Android/Lockerpin заблокирует устройство. Обычно после этого со стороны пользователя следуют попытки удалить программу, но кто бы ни писал для него код, он учёл предыдущие ошибки. Она регистрирует функцию обратного вызова, которая представляет собой фальшивое окно, перекрывающее экран и реактивирующее повышенные привилегии после каждой попытки их снятия. Оно также защищает себя от мобильных антивирусных приложений, таких как ESET, AVAST и Dr.Web.

Даже если вредоносное ПО все же удалось каким-то образом удалить, это всё ещё не решает проблему PIN-а. Если пользователь пытается сбросить PIN, он генерируется из случайных переменных и отправляется злоумышленникам, а это значит, что скорее всего устройство останется заблокированным.

Есть два выхода из возникшей неприятной ситуации: либо сброс настроек до заводских, что удаляет с телефона все закачанные данные, либо, если у пользователя есть права root, удаление файла с PIN через ADB. Те пользователи, у кого установлен Mobile Device Management (MDM), также не смогут разблокировать телефон без сброса до заводских настроек.

(Visited 180 times, 1 visits today)